Perizie informatiche forensi, indagini e investigazioni informatiche forensi, cyber security, compliance aziendale e GDPR

Blog

Seminario formativo ONIF 2022 – Back To Amelia

- Dettagli

- Scritto da Administrator

AMELIA 2022: Il futuro dell'informatica forense

Amelia, venerdì 11 novembre 2022: dopo 3 anni si è tenuto nuovamente l’evento organizzato dall’Osservatorio Nazionale per l’Informatica Forense (ONIF) e giunto ormai alla sua sesta edizione.

Il Convegno, dal tema “Il futuro dell’informatica forense”, organizzato da ONIF per la sesta edizione ad Amelia nella nella consueta e suggestiva cornice del Chiostro Boccarini (fu realizzato in forme rinascimentali nel XVI secolo) ha voltuo dare uno sguardo al futuro dell'informatica forense con un panel di nterventi di spessore curati da parte di operatori delle Forze dell’Ordine, da personalità istituzionali, giuristi e consulenti tecnici dell’Associazione ONIF.

Prof. Ing. Paolo Reale: Saluti Istituzionali

Dott. Pier Luca Toselli – Luogotenente c.s.: Sinergie, criticità e futuro, tra polizia giudiziaria, ausiliari di p.g., c.t.u e c.t.p; nelle indagini digitali.

Ing. Marco Calamari: Una pistola fumante nel processo civile telematico

Dott. Fabio Zito: Android reverse-engineering (find a trojan information in a closed source apps)

Dott. Luca Cadonici: Differenze e possibilità nell’acquisizione di dispositivi ios: il modello di sicurezza apple e le sue implicazioni forensi.

Prof. Ing. Ugo Lopez: Enterprise cloud forensics, security & compliance

Dott. Giorgio Sonego – B.U. manager per il cybercrime e digital forensic: Introduzione agli sponsor

Dott. Paolo Rossi – Account Director Government – Southern Europe: Nuix: una finestra su tutte le evidenze

Bradley Taylor – Sales Manager – Global Key Account Management: Maltego and transforming your investigations with the power of osint

Luigi Portaluri – Director – South Europe in Grayshift: Ottieni le tue prove in minuti. non ore, mesi o anni!

Tanya Pankova – Product Marketing Director at Oxygen Forensics: Overcoming device security with oxygen forensic detective

Avv. Paolo Pirani: La “digital forensics” nel processo

Avv. Guido Villa – Tecoms Srl: Mercure: l’evoluzione nell’analisi dei tabulati telefonici

Prof. Avv. Francesco Paolo Micozzi: Sequestro, perquisizione, restituzione dei dati e impugnazioni: recenti approdi giurisprudenzial

Davide Gabrini (Rebus) – Ispettore PS: La ripetibilità dell’accertamento informatico forense

Dott. Nanni Bassetti: Giustizia predittiva ed il problema del bias nell’AI

Dott. Valerio De Gioia – Giudice Penale: Il Giudice robot

Prof.ssa Avv. Stefania Stefanelli: Il nuovo corso di laurea “law and technology” dell’università degli studi di perugia

L'attacco che svuota il conto: SIM SWAP

- Dettagli

- Scritto da Administrator

Sono passati quasi 3 anni da quella intervista del 13 dicembre 2019 di Enrico Pagliarini alla sua trasmissione #2024 https://lnkd.in/dUTEwiGb dove spiegavo il crescente fenomeno del SIM SWAP. Sebbene il SIM SWAP fosse una tecnica di attacco nota dal 2016 sembrava che il mondo bancario fosse immune a questo attacco fino a quando, per aderire alla PSD2, quasi la totalità delle banche sostituirono i loro token hardware con l'autorizzazione/validazione da dare con l'App della banca.

Il 2019 fu l'anno dell'esplosione del SIM SWAP ma Abilab e CERTFin presero in considerazione il fenomeno del SIM SWAP solo a febbraio 2020.

Tre anni sono un'eternità in termini informatici ma il problema del #SIM#SWAP è ancora lontano da essere risolto, anzi il numero di casi che trattiamo sia come CTP delle vittime o come CTU del Giudice è lungi dal diminuire.

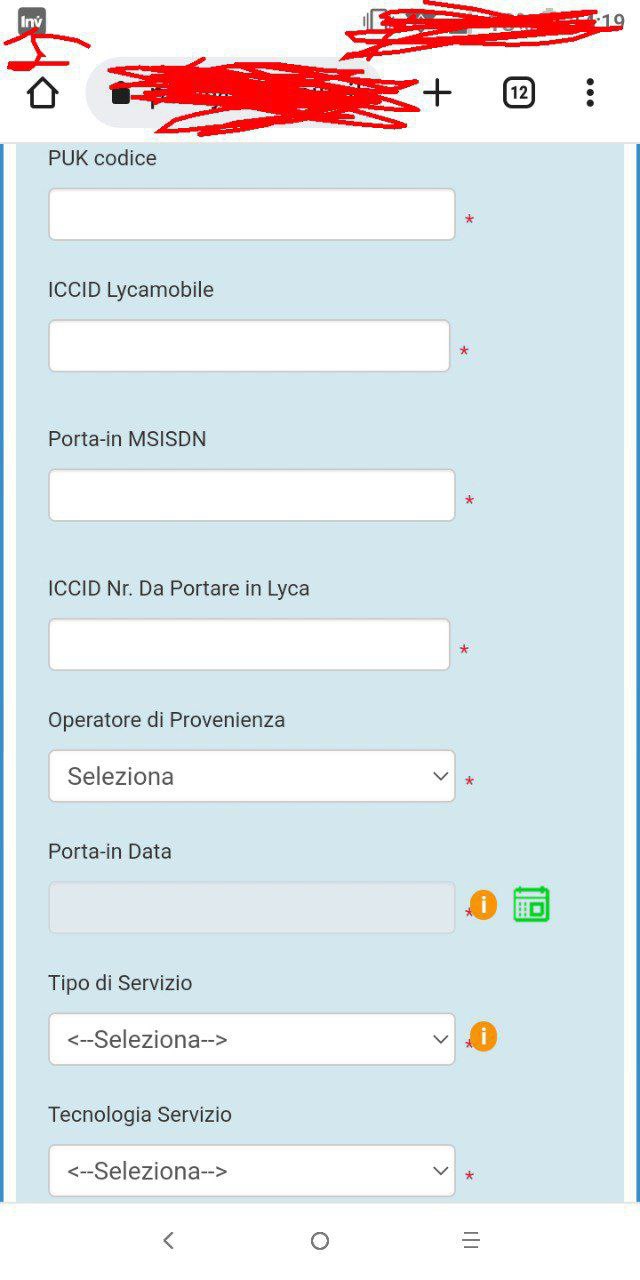

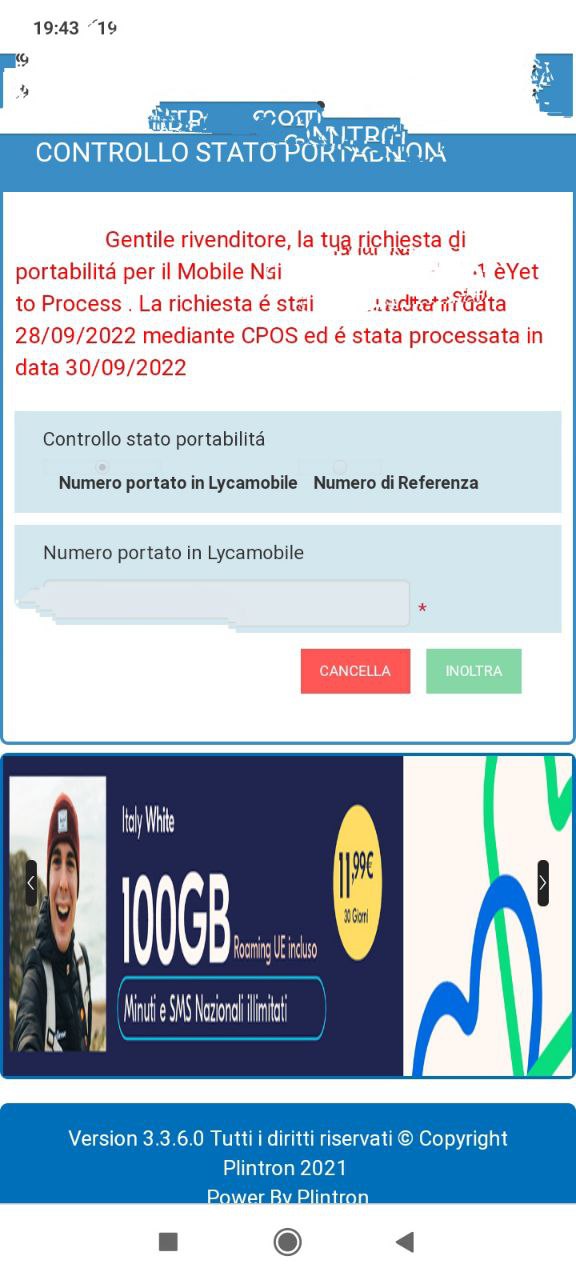

In questi anni il SIM SWAP si è sviluppato in diverse varianti, dalla base con la duplicazione della SIM e frode bancaria via SMS o installando addirittura l'App bancaria, alla portabilità su altro operatore.

Solo recentemente l'#AGCOM nei confronti delle Telco con la Delibera n. 86/21/CIR "Modifiche e integrazioni della procedura di portabilità del numero mobile, di cui alla delibera n. 147/11/CIR, e connesse misure finalizzate ad aumentare la sicurezza nei casi di sostituzione della SIM (SIM swap)"

#frodi#bancarie

Intanto il web, non il dark web, il web che conosciamo tutti è pieno di annunci come quelli riportati sotto di serivizi di SIM SWAP che per tariffe che vanno dai 200 ai 400€ fanno SWAP della SIM originale.

|

Data Breach e Data Leak: quale differenza?

- Dettagli

- Scritto da Administrator

Data leak, Data Breach .... dati fuori controllo

Data Breach e Data Leak, sono termini che stanno diventando comuni anche alla stampa non specializzata. Suonano così simili che possono essere facilmente confusi l'uno con l'altro. Del resto , entrambi significano che qualcuno ha avuto accesso a informazioni a cui non erano autorizzati ad accedere. Ma c'è differenza tra i due termini? Sì.

La differenza tra fuga di dati e violazione dei dati sta nel modo in cui accadono

Il Data Breach si concretizza quando si verifica un attacco informatico contro un servizio Web, un'azienda o un ente, con l'intenzione di rubare dati. Sempre più violazioni dei dati si verificano continuamente e sono un'attività redditizia per i criminali informatici. Le più grandi violazioni possono includere miliardi di record di informazioni personali.

La fuga di dati è quando non c'è un vero attacco ma si accede a dati a cui non si dovrebbe accedere per missconfiguration, errori o processi inadeguati alla gestione della sicuerzza dei dati e dei sistemi. Il data leak può essere il risultato di un incidente informatico, ma alla fine, i dati sono compromessi.

Per comprendere meglio la differenza fra data breach e data leak riportiamola all’esperienza quotidiana, come ogni mattina scendiamo per andare a prendere l’auto e non la troviamo dove l’abbiamo lasciata. Se si tratta di Data Breach significa che qualcuno si è avvicinato alla vostra auto, ha rotto il finestrino e è riuscito a farla partire per rubarla, i vetri in terra sono l’unico testimone di una effrazione violenta. Se si tratta invece di Data Leak significa che qualcuno passando si è accorto che l’auto era aperta, e magari le chiavi erano al suo interno e quindi se ne è andato con la vostra auto. Il risultato purtroppo è il solito, in entrambi i casi non avete più la vostra auto.

Il rischio è lo stesso in entrambi i casi

Che si parli di Data Breach o Data Leak i vostri dati sono stati compromessi arrecando sicuramente un danno di riservatezza e di immagine ma dobbiamo anche considerare il rischio di furto di identità. E’ quindi importante assicurarsi che qualsiasi informazione sia stata rubata, non possa essere usata contro di noi. Ad esempio, se i dati della vostra carta di credito sono stati sottratti, potreste tutelarvi bloccando la carta.

Spesso sono le credenziali dell'utente a essere compromesse in un breach o in un leak e non è certo cosa da poco. Se le password vengono rubate a causa di una violazione dei dati o di una fuga di dati, dobbiamo agire il prima possibile, o meglio prima che sia troppo tardi. È possibile che chiunque abbia accesso ai vostri dati non abbia ancora utilizzato la tua password per accedere al vostro account. Modificare immediatamente le password compromesse può farvi risparmiare molti problemi.

Come prepararti a fughe di dati e violazioni

Dal punto di vista dell'utente, non è significativo che sia un Data Breach o un Data Leak, quando i dati vengono rubati spesso non c'è nulla che avreste potuto fare per impedire che ciò accadesse. Tuttavia, potete rendere più difficile l'utilizzo dei vostri dati da parte dei criminali.

Usa password uniche e complesse

Utilizzare la stessa o poche password ovunque è molto comodo e aiuta a gestire una grande quantità di account ma mette in pericolo tutti i vostri account utente. I criminali sono ben consapevoli che la maggior parte delle persone riutilizza le proprie password quindi quando entrano in possesso di una la proveranno su diversi account riconducibili a quell’utente. Per difendersi è quindi importante utilizzare password univoche per impedire che possono accedere ai vostri altri account. L’uso di un gestore di password per un facile accesso e una più facile memorizzazione è una soluzione a patto di tenere aggiornato il software di gestione delle password.

Usa l'autenticazione a 2 fattori

L'autenticazione a 2 fattori è una seconda barriera oltre alla tua password che protegge il vostro account utente. L’autenticazione a due fattori rende molto più difficile per i criminali utilizzare le credenziali degli utenti rubate.

Data Breach e Data Leak, sono termini che stanno diventando comuni anche alla stampa non specializzata. Suonano così simili che possono essere facilmente confusi l'uno con l'altro. Del resto , entrambi significano che qualcuno ha avuto accesso a informazioni a cui non erano autorizzati ad accedere. Ma c'è differenza tra i due termini? Sì.

La differenza tra fuga di dati e violazione dei dati sta nel modo in cui accadono

Il Data Breach si concretizza quando si verifica un attacco informatico contro un servizio Web, un'azienda o un ente, con l'intenzione di rubare dati. Sempre più violazioni dei dati si verificano continuamente e sono un'attività redditizia per i criminali informatici. Le più grandi violazioni possono includere miliardi di record di informazioni personali.

La fuga di dati è quando non c'è un vero attacco ma si accede a dati a cui non si dovrebbe accedere per missconfiguration, errori o processi inadeguati alla gestione della sicuerzza dei dati e dei sistemi. Il data leak può essere il risultato di un incidente informatico, ma alla fine, i dati sono compromessi.

Per comprendere meglio la differenza fra data breach e data leak riportiamola all’esperienza quotidiana, come ogni mattina scendiamo per andare a prendere l’auto e non la troviamo dove l’abbiamo lasciata. Se si tratta di Data Breach significa che qualcuno si è avvicinato alla vostra auto, ha rotto il finestrino e è riuscito a farla partire per rubarla, i vetri in terra sono l’unico testimone di una effrazione violenta. Se si tratta invece di Data Leak significa che qualcuno passando si è accorto che l’auto era aperta, e magari le chiavi erano al suo interno e quindi se ne è andato con la vostra auto. Il risultato purtroppo è il solito, in entrambi i casi non avete più la vostra auto.

Il rischio è lo stesso in entrambi i casi

Che si parli di Data Breach o Data Leak i vostri dati sono stati compromessi arrecando sicuramente un danno di riservatezza e di immagine ma dobbiamo anche considerare il rischio di furto di identità. E’ quindi importante assicurarsi che qualsiasi informazione sia stata rubata, non possa essere usata contro di noi. Ad esempio, se i dati della vostra carta di credito sono stati sottratti, potreste tutelarvi bloccando la carta.

Spesso sono le credenziali dell'utente a essere compromesse in un breach o in un leak e non è certo cosa da poco. Se le password vengono rubate a causa di una violazione dei dati o di una fuga di dati, dobbiamo agire il prima possibile, o meglio prima che sia troppo tardi. È possibile che chiunque abbia accesso ai vostri dati non abbia ancora utilizzato la tua password per accedere al vostro account. Modificare immediatamente le password compromesse può farvi risparmiare molti problemi.

Come prepararti a fughe di dati e violazioni

Dal punto di vista dell'utente, non è significativo che sia un Data Breach o un Data Leak, quando i dati vengono rubati spesso non c'è nulla che avreste potuto fare per impedire che ciò accadesse. Tuttavia, potete rendere più difficile l'utilizzo dei vostri dati da parte dei criminali.

Usa password uniche e complesse

Utilizzare la stessa o poche password ovunque è molto comodo e aiuta a gestire una grande quantità di account ma mette in pericolo tutti i vostri account utente. I criminali sono ben consapevoli che la maggior parte delle persone riutilizza le proprie password quindi quando entrano in possesso di una la proveranno su diversi account riconducibili a quell’utente. Per difendersi è quindi importante utilizzare password univoche per impedire che possono accedere ai vostri altri account. L’uso di un gestore di password per un facile accesso e una più facile memorizzazione è una soluzione a patto di tenere aggiornato il software di gestione delle password.

Usa l'autenticazione a 2 fattori

L'autenticazione a 2 fattori è una seconda barriera oltre alla tua password che protegge il vostro account utente. L’autenticazione a due fattori rende molto più difficile per i criminali utilizzare le credenziali degli utenti rubate.